Notre architecture

Notre architecture a été conçue à partir de zéro pour être évolutive, redondante et sécurisée. Nous avons choisi le cloud AWS comme base pour notre infrastructure afin de tirer parti de la sécurité intégrée, de la haute disponibilité et de la flexibilité qui nous a permis d’itérer rapidement et d’essayer plusieures permutations avant d’atterrir sur notre configuration actuelle.

01

Évolutive

Parce que nous tirons parti de la puissance du cloud AWS, nous pouvons augmenter la taille ou le nombre de nos nœuds à tout moment. Nous tirons parti de l’infrastructure en tant que Code (IaC) pour déployer notre infrastructure, afin que les changements puissent être apportés rapidement et en toute sécurité.

02

Redondant

Nous avons actuellement quatre nœuds relais en cours d’exécution afin de maximiser la disponibilité du réseau et la redondance en cas d’échec d’un nœud.

Nous avons également exécuté un nœud de producteur secondaire qui, dans le cas où le noeud primaire échoue, peut être promu au leader rapidement via l’automatisation de déploiement.

03

Sécurisé

Trois sous-réseaux dédiés protégés par des groupes de sécurité verrouillés qui ne permettent que le trafic et les ports nécessaires. Le gestionnaire AWS Secrets fournit un stockage de clés sécurisé et les clés froides sont supprimées des nœuds en cours d’exécution lorsqu’elles ne sont pas nécessaires pour l’opération.

Architecture

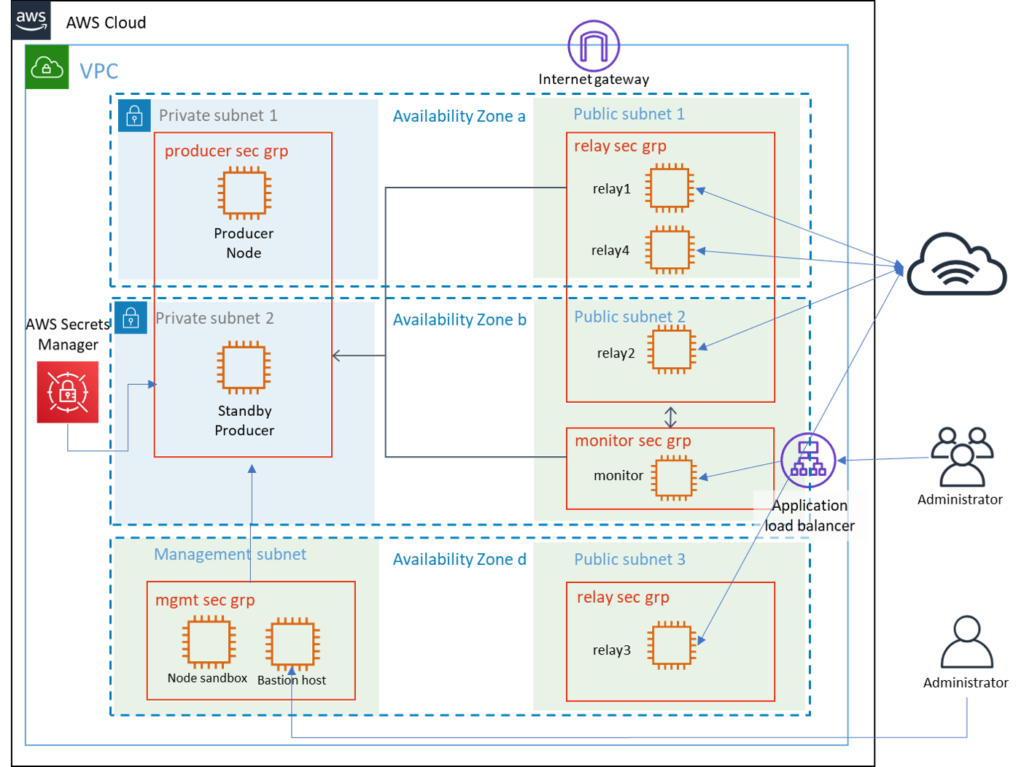

Six sous-réseaux à travers dans trois zones de disponibilité

Les nœuds de producteurs s’exécutent dans un sous-réseau privé sans accès internet

Les nœuds relais sont dans des sous-réseaux publics avec accès internet, mais protégés par un pare-feu qui ne permet l’accès au port de port du port relais. Tout accès à la gestion doit être effectué à partir du sous-réseau de gestion.

Le sous-réseau de gestion contient un hôte bastion pour le saut-boxe aux relais et les nœuds de producteur. Le bac à sable du nœud est mis en place lors de la mise à jour des logiciels pour créer une « image d’or » qui sera ensuite déployée sur le reste du réseau

Outils

Nous utilisons plusieurs outils pour nous aider à atteindre l’automatisation et à maintenir un stake pool en bon état de fonctionnement

Terraform

Terraform est un outil « infrastructure en tant que code » qui vous permet de fournir et de gérer l’infrastructure infonuagique.

En savoir plus à ce sujet à https://www.terraform.io/

Fabric

Fabric est une bibliothèque Python pour l’exécution des commandes shell à distance sur SSH.

Nous l’utilisons pour nous permettre de développer et de gérer de manière centralisée nos fichiers de configuration et nos scripts de gestion, et de déployer en toute sécurité et de façon reproductible notre infrastructure de nœuds sur plusieurs serveurs facilement et rapidement. Cela signifie que des tâches telles que la rotation des clés KES ou la promotion de la direction des nœuds de veille peuvent être gérées à distance avec une seule commande.

En savoir plus à ce sujet à http://www.fabfile.org/

Grafana

Grafana est une plate-forme qui vous permet d’interroger, de visualiser et d’alerter sur les mesures provenant de sources multiples et de les partager via de beaux tableaux de bord.

Nous utilisons Grafana pour surveiller l’infrastructure de notre stake pool et fournir des alertes et des surveillances afin d’assurer une réaction rapide en cas de problèmes ainsi que la transparence de nos délégués. Attendez-vous à voir les tableaux de bord Grafana disponibles sur le site bientôt.

En savoir plus à ce sujet à https://grafana.com/

Communauté

Gardez un œil sur Github où nous publierons nos scripts et bibliothèques pour la communauté Cardano!